Pokud v posledních několika týdnech sledujete alespoň trochu zprávy týkající se internetové bezpečnosti, tak jste určitě už někde viděli název Syrská elektronická armáda. Tato skupina hlásící se k syrskému vládnímu režimu stála za celou řadu elektronických útoků poslední doby. Z těch známějších můžeme jmenovat například hack twitter účtu Associated Press, který následně posloužil k šíření falešné zprávy o napadení Bílého domu a zranění prezidenta, nebo zcizení twitter účtu Onion News.

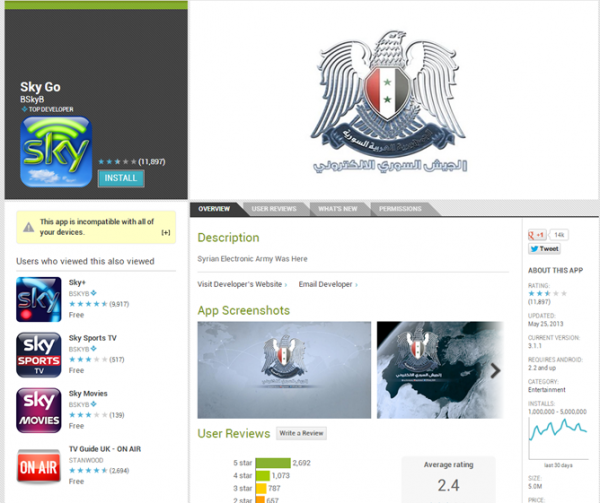

A předevčírem se tato skupina zaměřila na vývojářský Google Play účet britské televizní korporace Sky UK. Konkrétně došlo k získání moci nad vývojářskou konzolí a následnému nahrazení všech popisků, screenshotů a banerů. Nejspíše byly také vydány aktualizace ke všem aplikacím, dle některých možná i obsahující škodlivý kód.

Aby toho nebylo málo, tak útočící skupina ještě získala kontrolu nad twitter zákaznické podpory společnosti. Poměrně překvapivě jej ale nevyužila jako nástroj k dalšímu šíření vlastních myšlenek nebo demonstrování síly, ale pouze zprávičkou o tom, že se o hacku ví, a že by uživatelé měli aplikace odinstalovat, lehce podpořila paniku.

Vzhledem k tomu, jak zjevný útok byl, se jej naštěstí podařilo velmi rychle zastavit. I pokud tak byly vydány škodlivé aktualizace, tak se podle všeho k nikomu nedostaly a neměly tak příležitost nadělat reálnou škodu.

I přesto všechno jde ale o poměrně alarmující událost. Kdyby totiž útočník chtěl opravdu pouze podvrhnout škodlivý kód a ne upoutat pozornost, o což SEA zjevně šlo, tak by jeho akce dost možná prošla bez povšimnutí. A i kdyby se na něj nakonec přišlo, tak nejspíše až v době, kdy by měla většina lidí díky zapnutým automatickým aktualizacím, škodlivou aplikaci nainstalovanou.

Zdroj: XDA, Androidpolice

Jen zamysleni – aplikace by musela vyuzit stavajicich prav. I kdyz jsou zapnute aut. aktualizace, tak se te to pri zmene prav, zepta.

Ano, i tak to ale podle mne není věc, nad kterou se dá mávnout rukou.